Программные и аппаратные "закладки"

Программная "закладка" — скрытно внедрённая в защищенную систему программа, либо намеренно измененный фрагмент программы, который позволяет злоумышленнику осуществить несанкционированный доступ к ресурсам системы на основе изменения свойств системы защиты. Закладка может быть внедрена как самим разработчиком программного обеспечения, так и сторонним лицом.

Программные "закладки" - основной их признак, скрытые (недокументированные) функции и возможности, очень часто программные "закладки" работают используя официальные (документированные) модули программного и аппаратного обеспечения (пример: процедура RPC).

Где могут находится программные "закладки": в BIOS (ПЗУ) — набор программ, записанных в виде машинного кода в постоянном запоминающем устройстве, в загрузочных секторах, в драйверах, в системных файлах, в прикладных программах, в "самописных" дополнительных модулях ( пример 1С), самостоятельные программы имитирующий какой нибудь полезный софт или даже антивирус.

Часто программные закладки выполняют роль перехватчиков паролей, трафика, а также служат в качестве проводников для компьютерных вирусов. Программные закладки невозможно обнаружить при помощи стандартных антивирусных средств, их выявление возможно только специальными тестовыми программами на специальных аппаратных платформах. У всех программных закладок (независимо от метода их внедрения в компьютерную систему и назначения) имеется одна важная "демаскирующия" черта: им необходимо работать с оперативной или внешней памятью.

Примеры программных закладок:

Троянский конь Back Orifice (BO) по своей сути является достаточно мощной утилитой удаленного администрирования компьютеров в сети. Back Orifice является системой удаленного администрирования, позволяющей пользователю контролировать компьютеры при помощи обычной консоли или графической оболочки. В локальной сети или через Internet, BO “предоставляет пользователю больше возможностей на удаленном Windows-компьютере чем имеет сам пользователь этого компьютера” - сказано в рекламном объявлении на одной из хакерских Web-страниц.NetBus - это вирус из серии backdoor . Вирусы этого типа, попав на компьютер (та часть, которая попадает на компьютер жертвы называется сервером) и заразив его, резервируют под себя порт и добавляют себя в автозагрузку, если это указано в их программе. После этих действий злоумышленник (владеющий клиентом или центром управления) может подключиться к этому компьютеру (если знает его IP-адрес, а в некоторых случаях требуется и пароль к серверу) и делать с компьютером, что душе угодно (это ограничивается лишь фантазией и возможностями вируса). Таким образом, сервер становится "глазами" и "руками" на компьютере жертвы.Система D.I.R.T., согласно официальной политике компании Codex Data Systems Inc., разработавшей ее, предназначается для использования исключительно правоохранительными органами и имеет стоимость, в зависимости от конфигурации, от 2 до 200 тысяч долларов США. Независимые же эксперты утверждают, что по функциональности система D.I.R.T. ненамного превосходит широко известные бесплатные хакерские программы такие как Back Orifice.Небольшая программа под говорящим названием PAPARAZZI, созданная Industar Cybernetics Corp., призвана осуществлять контроль за происходящим на офисных компьютерах.IRATEMONK позволяет обеспечить присутствие программного обеспечения для слежки на настольных и портативных компьютерах с помощью закладки в прошивке жесткого диска, которая позволяет получить возможность исполнения своего кода путем замещения MBR. Метод работает на различных дисках Western Digital, Seagate, Maxtor и Samsung. Из файловых систем поддерживаются FAT, NTFS, EXT3 и UFS. Системы с RAID не поддерживаются. После внедрения IRATEMONK будет запускать свою функциональную часть при каждом включении целевого компьютера.SWAP позволяет обеспечить присутствие программного обеспечения для шпионажа за счет использования BIOS материнской платы и HPA области жесткого диска путем исполнения кода до запуска операционной системы. Данная закладка позволяет получить удаленный доступ к различным операционным системам (Windows, FreeBSD, Linux, Solaris) c различными файловыми системами (FAT32, NTFS, EXT2, EXT3, UFS 1.0). Для установки используются две утилиты: ARKSTREAM перепрошивает BIOS, TWISTEDKILT записывает в HPA область диска SWAP и его функциональная часть.WISTFULTOLL — это плагин к программам UNITEDRAKE и STRAITBIZZARE для сбора информации на целевой системе, использует вызовы WMI и записи реестра. Возможна работа в качестве самостоятельной программы. При наличии физического доступа к системе может производить сброс полученных в ходе анализа данных на USB-накопитель.SOMBERKNAVE - программная закладка работающая под Windows XP предоставляющая удаленный доступ к целевому компьютеру. Использует незадействованные Wi-Fi адаптеры, в случае, когда пользователь задействовал адаптер SOMBERKNAVE прекращает передачу данных.HALLUXWATER — это бэкдор устанавливаемый в качестве обновления загрузчика в файрволы Huawei Eudemon. При перезагрузке цели установщик закладки находит необходимые точки для патча и бекдора в подпрограмме обработки входящих пакетов. Данный бэкдор сохраняется при обновлении операционной системы и автоматических обновлениях загрузчика. HALLUXWATER может работать на файрволах Huawei Eudemon 200, 500 и 1000 серии.FEEDTROUGH - представляет собой технику установки двух программных закладок BANANAGLEE и ZESTYLEAK используемых против файрволов Juniper Netscreen. Подвержены угрозе следующие модели Juniper: ns5xt, ns25, ns50, ns200, ns500 и ISG 1000. Метод отрабатывается при старте файрвола, если операционная система есть в базе данных, то устанавливаются закладки, в противном случае устройство загружается в обычном режиме. FEEDTROUGH сохраняется при обновлении операционной системы файрвола.SOUFFLETROUGH - закладка для BIOS файрволов Juniper SSG 500 и SSG 300 серий. Она скрывает закладку BANANAGLEE, в случае, если устройство не поддерживает добавление BANANAGLEE, открывает бэкдор. Возможны удаленное обновление и установка SOUFFLETROUGH.SCHOOLMONTANA - обеспечивает присутствие сетевых закладок. Позволяет сохраниться закладке при обновлении и замене операционной системы, в том числе и при физической замене флеш карты роутера. Основной вектор атаки направлен на модификацию BIOS. Нацелена на роутеры Juniper J-серии под управлением операционной системой JUNOS. По сути, это бэкдор разработанный для использования под FreeBSD.SIERRAMONTANA - обеспечивает присутствие сетевых закладок в роутерах Juniper М-серии. Возможности аналогичны SCHOOLMONTANA.HEADWATER — бэкдор для некоторых моделей роутеров Huawei. Бэкдор устанавливается при обновлении загрузчика. Общая схема работы аналогична другим закладкам для сетевого оборудования.

Обособлено стоят программные закладки, несанкционированного аудио- видео- наблюдения.

Компьютер чаще всего оснащен видеокамерой и/или микрофоном, что само по себе делает его более уязвимым перед злоумышленниками. Для прослушки такой техники используются различные программы, которые попадают в систему в виде определенных ссылок или после того как компьютер прошел диагностику. Не стоит быть уверенным на все 100%, что после ремонта он вернется абсолютно “чистый”. Например, есть и программа для прослушивания через микрофон — Audiospy. Она, как и все ей подобные программы, работают в скрытом для пользователя режиме, поэтому обнаружить их неспециалисту крайне трудно.

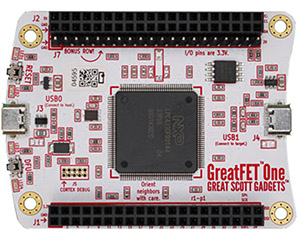

Аппаратная "закладка" (hardware backdoor) — устройство в электронной схеме, скрытно внедряемое к остальным элементам (или/и также аппаратной закладкой называется отдельная плата, микросхема, подключаемая к атакуемой системе или ее IT инфраструктуре).

Примеры аппаратных закладок:Программные и аппаратные "закладки", в ряде случаев выполняют одинаковое предназначение, но аппаратная закладка может вообще не использовать ресурсы атакуемой системы, что делает ее практически "неуязвимой".